Výzkumníci z čínské univerzity Zheijiang přišli na velmi zajímavou věc, a to že se dají inteligentní asistentky v mobilních telefonech (v tomto případě Siri a Alexa) velmi jednoduchým způsobem napadnout bez toho, aniž by o tom měl majitel napadeného zařízení tušení. Útoky vedené ultrazvukem jsou pro lidské ucho neslyšitelné, mikrofon ve vašem zařízení je však rozpoznat může a jak se ukázalo, v lecjakých případech se jimi nechá komandovat.

Mohlo by vás zajímat

Tato metoda útoku má název „DolphinAttack“ a funguje na velmi jednoduchém principu. Nejprve je nutné lidské hlasové příkazy překonvertovat do ultrazvukových frekvencí (pásmo 20 000hz a vyšší) a následně tyto příkazy pustit cílenému zařízení. Jediné co je k úspěšnému přenosu zvuku potřeba je reproduktor telefonu, propojený s malým zesilovačem a ultrazvukovým dekodérem. Díky citlivému mikrofonu v napadeném zařízení jsou příkazy rozpoznány a telefon/tablet je tak bere jako klasické hlasové příkazy svého majitele.

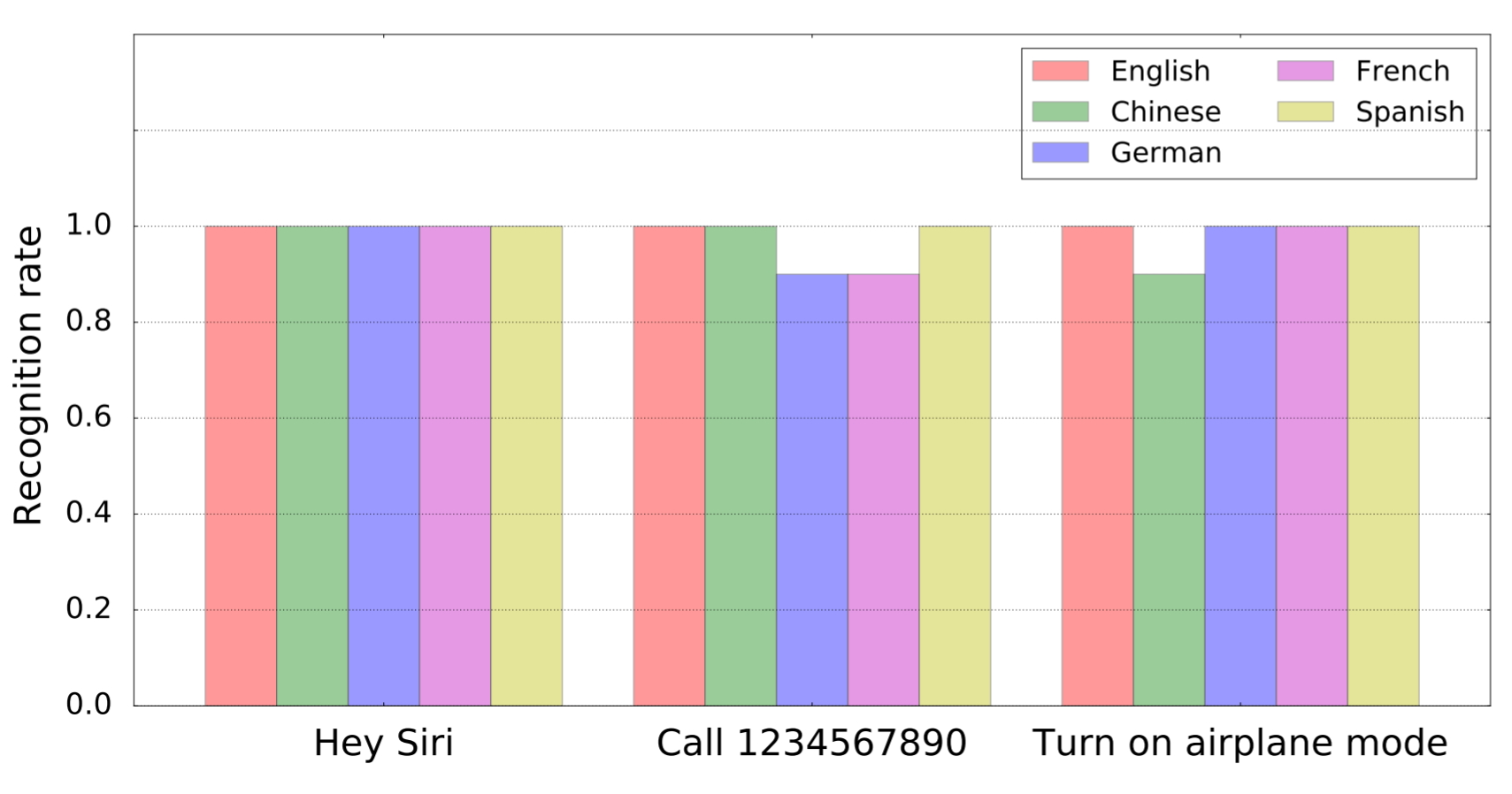

V rámci výzkumu se ukázalo, že na takto upravené příkazy reagují v podstatě všechny asistentky na trhu. Ať už jde o Siri, Alexu, Google Assistant nebo Samsung S Voice. Na výsledek testu nemělo vliv zařízení, které bylo testované. Reakce asistentů se tedy dostavila jak z telefonu, tak z tabletu či počítače. Konkrétně byly testovány iPhony, iPady, MacBooky, Google Nexus 7, Amazon Echo a dokonce i Audi Q3. Celkem tak šlo o 16 zařízení a 7 různých systémů. Ultrazvukové příkazy zaregistrovali všichni. Co je možná ještě strašidelnější je fakt, že takto upravené (a pro lidské ucho neslyšitelné) příkazy byly rozpoznány také funkcí pro rozpoznání řeči.

Při testech bylo použito několik postupů. Od jednoduchého příkazu k vytáčení čísla, přes otevření nadiktované stránky či změny specifického nastavení. V rámci testu se dokonce podařilo změnit cíl navigace v automobilu.

Jedinou pozitivní zprávou na tomto novém způsobu napadání zařízení je fakt, že v současné době funguje zhruba na jeden a půl až dva metry. Obrana bude obtížná, neboť vývojáři hlasových asistentek nebudou chtít omezit snímané frekvence příkazů, neboť by to mohlo vést k horší funkci celého systému. Do budoucna se však nějaké řešení bude muset nalézt.

Zdroj: Engadget

Když už prekladáte článek, mohli jste to udělat srozumitelněji. Z anglického originálu je mnohem méně zmatené, jak to funguje. Obrana je triviální, stačí ignorovat povely, které přichází jen na ultrazvukových frekvencích.

Ano, a jak je v článku uvedeno, na ignorování povelů z ultrazvukových frekvencí vývojáři nepřistoupí neboť není zcela jasné, jak by se to projevilo na výsledné kvalitě a schopnostech rozpoznávání klasických hlasových příkazů.

Ne, v článku je napsáno spektrum osekat. Já jsem navrhoval ignorovat vstup, který je složen jen z ultrazvukové části spektra.